複選題

3. 下列哪幾種方式是檢測人員執行紅隊演練過程中可能會使

用的攻擊手法?(複選)

(A) 在 DMZ 網頁伺服器找到 RCE 漏洞並取得系統控制

權,然後在內網進行橫向移動,嘗試取得 Windows

Server Active Directory(AD)的控制權

(B) 透過釣魚信件對企業的海外分公司員工進行社交工

程,取得員工電腦控制權,然後讀取員工電子郵件

信箱,尋找可以拿來利用的機敏資料

(C) 移動到企業所在的樓層,側錄 Wi-Fi 然後嘗試破解

密碼,取得企業 Wi-Fi 的存取方式,入侵企業內部

網路

(D) 註冊成為企業的供應商,並且利用供應商專用網站

造假資料、竄改商品金額,驗證攻擊者可以用更低

的價格買進商品

統計: A(430), B(396), C(394), D(261), E(0) #3294483

詳解 (共 3 筆)

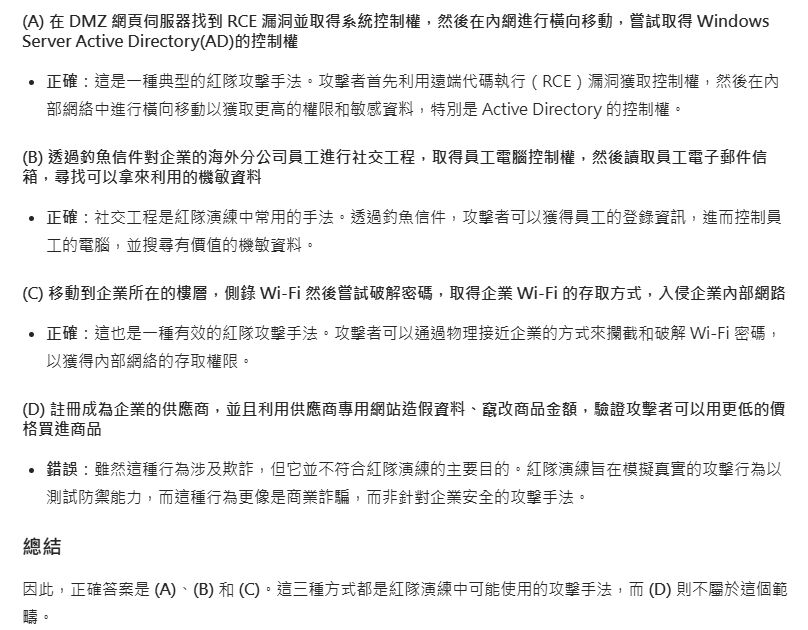

選項 (A): 在 DMZ(非軍事區域)中的網頁伺服器找到遠端程式碼執行(RCE)漏洞,並取得該系統的控制權。接著,攻擊者在內部網路中進行橫向移動,嘗試取得 Windows Server Active Directory(AD)的控制權。

解釋: 這個情境描述了紅隊人員利用企業公開在網際網路上的網頁伺服器的漏洞,首先入侵該伺服器,然後深入內部網路,最終目標是掌控企業的 AD 系統。這種攻擊手法模擬外部攻擊者如何透過公開服務來滲透企業內部。

選項 (B): 透過釣魚信件對企業的海外分公司員工進行社交工程,取得員工電腦的控制權。然後,讀取員工的電子郵件信箱,尋找可以利用的機密資料。

解釋: 紅隊人員利用社交工程手法,針對企業海外分公司的員工發送釣魚電子郵件,誘使他們點擊惡意連結或附件,從而取得他們電腦的控制權。接著,攻擊者訪問員工的電子郵件,搜索機敏資訊,以便進一步的攻擊或情報收集。

選項 (C): 移動到企業所在的樓層,偵測 Wi-Fi 訊號並嘗試破解密碼,取得企業 Wi-Fi 的存取權,進而入侵企業內部網路。

解釋: 紅隊人員親自前往企業辦公室所在地,透過專業設備偵測無線網路訊號,並嘗試破解 Wi-Fi 密碼。成功後,他們可以連接到企業的內部網路,執行進一步的滲透測試。這種方法評估企業無線網路的安全性和對實體接近攻擊的防護能力。

選項 (D): 註冊成為企業的供應商,並利用供應商專用網站偽造資料、竄改商品金額,驗證攻擊者是否可以以更低的價格購買商品。

解釋: 紅隊人員透過合法途徑成為企業的供應商,用以取得供應商專用網站的存取權。然後,他們試圖在該系統中篡改資料,如修改商品價格,以獲取不正當的利益。這種手法模擬供應鏈攻擊,測試企業在供應商管理和交易系統方面的安全性。

根據官方釋疑:ABC選項也對,猜測因為D的手法比較少見,非傳統紅隊演練手法。

參考資料:https://www.ipas.org.tw/ise/AbilityNewsData.aspx?nwsno=88247444-154e-4e3b-8860-b96e55173072&mnuno=00000000-0000-0000-0000-000000000000