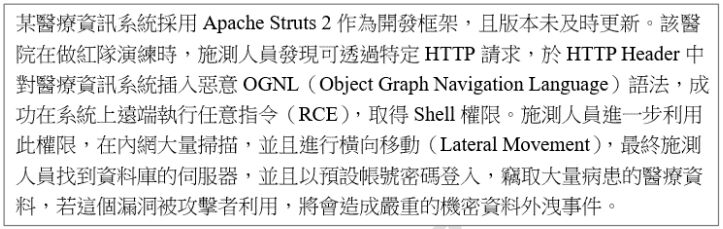

6. 【題組 1】情境如附圖所示。以這個案例來說,施測人員用於執行 OGNL 語法的 HTTP Header 最有可能是下列何者?

(A) Accept-Language

(B) Cache-Control

(C) Content-Type

(D) Origin

答案:登入後查看

統計: A(25), B(59), C(185), D(17), E(0) #3536952

統計: A(25), B(59), C(185), D(17), E(0) #3536952

詳解 (共 2 筆)

#6628881

這題考的是 Apache Struts2 OGNL RCE 漏洞(例如 S2-045、S2-057) 的細節。

核心重點

在這些 Struts2 的漏洞案例中,攻擊者常透過 HTTP 請求的 Content-Type header 注入惡意 OGNL 表達式。

因為 Struts2 在處理檔案上傳或資料解析時,會錯誤地對 Content-Type 內容進行 OGNL 評估,導致 Remote Code Execution (RCE)。

選項分析

-

(A) Accept-Language

用來指定語言,與漏洞無關。 -

(B) Cache-Control

是 HTTP 緩存控制標頭,不會被 Struts2 拿去解析。 -

(C) Content-Type

✅ 正確答案。這是已知的攻擊向量,攻擊者在這裡插入惡意 OGNL,導致 RCE。 -

(D) Origin

主要用於 CORS 機制,也不是 Struts2 常見的攻擊點。

✅ 正確答案:

(C) Content-Type

2

0