6. 身為該醫療中心的資安長(CISO),為有效控制損害並避免攻擊者在混合雲環境內部橫向移動,下 列何種安全架構規劃原則在此情境下最能發揮作用?

(A) 強化邊界防火牆規則,嚴格過濾所有進出醫院網路的流量

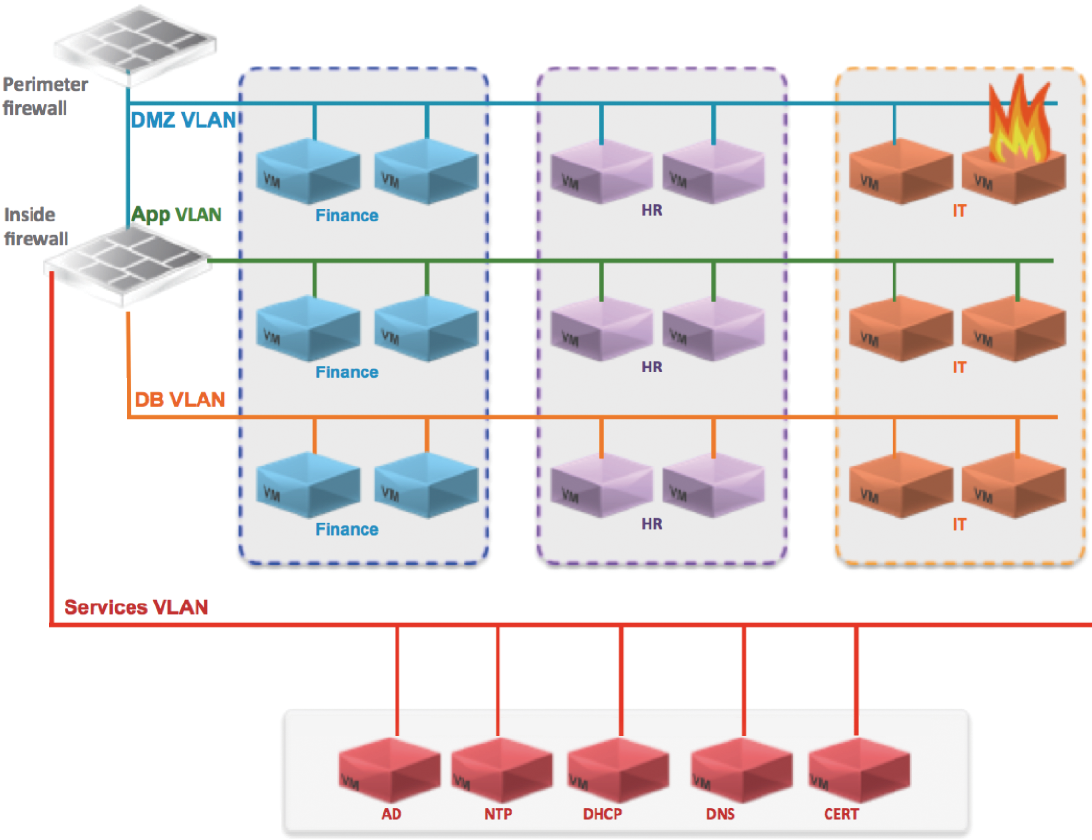

(B) 導入零信任安全架構(Zero Trust Architecture, ZTA), 在內網實施微切分(Micro-segmentation)

(C) 要求所有員工每三十天更換一次高強度密碼,並進行資 安教育訓練

(D) 集中所有伺服器日誌至本地的資安訊息與事件管理系統 (SIEM)進行分析

統計: A(10), B(162), C(4), D(4), E(0) #3536992

詳解 (共 3 筆)

正確答案是 ✅ (B) 導入零信任安全架構 (Zero Trust Architecture, ZTA),在內網實施微切分 (Micro-segmentation)。

?一、情境重點分析

題目中指出:

-

醫療中心為 關鍵基礎設施提供者。

-

採用 混合雲環境(Hybrid Cloud)。

-

攻擊者入侵後可能 橫向移動(Lateral Movement)。

這三個關鍵字,直接指向要防止攻擊者在內部網段之間「橫向擴散」──

而這正是 零信任架構 (Zero Trust Architecture, ZTA) 與 微切分 (Micro-segmentation) 的核心目的。

?二、選項解析

| 選項 | 說明 | 是否正確 |

|---|---|---|

| (A) 強化邊界防火牆規則 | 傳統「城牆式」思維,只保護外部邊界。對混合雲及內部橫向移動無效。 | ❌ |

| (B) 導入零信任 + 微切分 | 強調「永不信任、持續驗證」;將內網依角色/資產/應用分段,攻擊者即使滲透也難以橫向移動。 | ✅ |

| (C) 改密碼 + 教育訓練 | 屬於資安衛生強化,但無法有效阻止內部橫向滲透。 | ⚠️ 部分有助但非核心 |

| (D) 集中日誌至 SIEM | 可用於偵測與調查,但屬於事後監控,非防禦或「控制損害」措施。 | ❌ |

?三、零信任架構在此情境的作用

在醫療中心這類多雲環境中,ZTA + 微切分可達成:

-

最小授權原則 (Least Privilege Access):每台設備與帳號僅能存取所需資源。

-

微切分 (Micro-segmentation):將 EHR、AI 模型、遠距平台等業務區隔不同網段,防止橫向移動。

-

持續驗證 (Continuous Verification):不論裝置位置或連線方式,都需重新驗證身分與風險分數。

-

減少混合雲風險:可跨本地與雲端環境一致執行存取控制與可視性。

✅ 最正確答案:B

在混合雲環境中防止攻擊者橫向移動、控制損害,最有效的架構原則是

零信任安全架構(ZTA)結合內網微切分(Micro-segmentation)。

正確答案是 ✅ (B) 導入零信任安全架構 (Zero Trust Architecture, ZTA),在內網實施微切分 (Micro-segmentation)。

?一、情境重點分析

題目中指出:

-

醫療中心為 關鍵基礎設施提供者。

-

採用 混合雲環境(Hybrid Cloud)。

-

攻擊者入侵後可能 橫向移動(Lateral Movement)。

這三個關鍵字,直接指向要防止攻擊者在內部網段之間「橫向擴散」──

而這正是 零信任架構 (Zero Trust Architecture, ZTA) 與 微切分 (Micro-segmentation) 的核心目的。

?二、選項解析

| 選項 | 說明 | 是否正確 |

|---|---|---|

| (A) 強化邊界防火牆規則 | 傳統「城牆式」思維,只保護外部邊界。對混合雲及內部橫向移動無效。 | ❌ |

| (B) 導入零信任 + 微切分 | 強調「永不信任、持續驗證」;將內網依角色/資產/應用分段,攻擊者即使滲透也難以橫向移動。 | ✅ |

| (C) 改密碼 + 教育訓練 | 屬於資安衛生強化,但無法有效阻止內部橫向滲透。 | ⚠️ 部分有助但非核心 |

| (D) 集中日誌至 SIEM | 可用於偵測與調查,但屬於事後監控,非防禦或「控制損害」措施。 | ❌ |

?三、零信任架構在此情境的作用

在醫療中心這類多雲環境中,ZTA + 微切分可達成:

-

最小授權原則 (Least Privilege Access):每台設備與帳號僅能存取所需資源。

-

微切分 (Micro-segmentation):將 EHR、AI 模型、遠距平台等業務區隔不同網段,防止橫向移動。

-

持續驗證 (Continuous Verification):不論裝置位置或連線方式,都需重新驗證身分與風險分數。

-

減少混合雲風險:可跨本地與雲端環境一致執行存取控制與可視性。

✅ 最正確答案:B

在混合雲環境中防止攻擊者橫向移動、控制損害,最有效的架構原則是

零信任安全架構(ZTA)結合內網微切分(Micro-segmentation)。