複選題

36.在你執行完安全檢測並提供相關建議後,開發團隊對程式進行弱點修補並強化了 logLoginAttempt 函數如圖 1,下列哪些描述正確?(複選)

(A) 記錄 IP 位置有助於識別和追蹤嘗試惡意登入的來源

(B) 使用 ISO 8601 的時間格式有利於分析,可紀錄一致且標準 化的時間資訊

(C) 日誌記錄於瀏覽器主控台或可公開存取檔案,為兼顧安全 與可用性的實做方式

(D) 此函數能夠協助系統管理者識別帳號枚舉攻擊與試圖暴力 破解之行為

答案:登入後查看

統計: A(489), B(435), C(66), D(422), E(0) #3294516

統計: A(489), B(435), C(66), D(422), E(0) #3294516

詳解 (共 2 筆)

#6232280

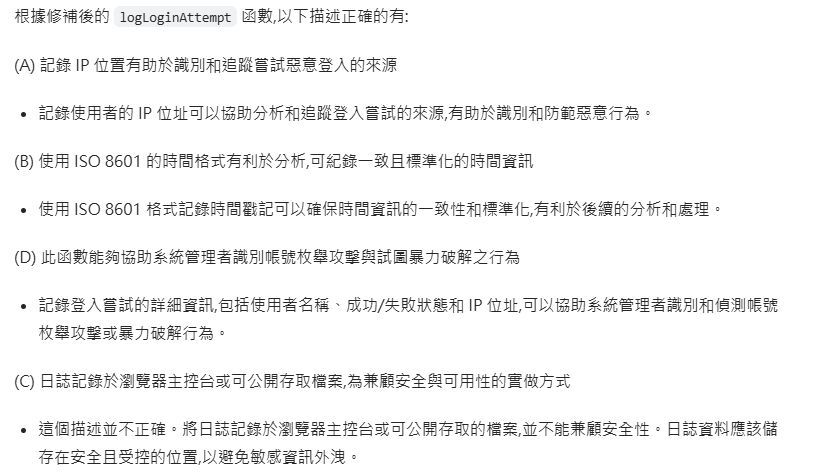

根據附圖 1 的 logLoginAttempt 函數實作,以下是對每個選項的具體說明和程式碼對應行:

(A) 記錄 IP 位置有助於識別和追蹤嘗試惡意登入的來源:

- 對應程式碼:IP: ${ipAddress}

- 所在行:let logMessage = ...` (第四行)

- 這行程式碼將 IP 位址加入到日誌訊息中,確實有助於追蹤惡意登入來源。

(B) 使用 ISO 8601 的時間格式有利於分析,可紀錄一致且標準化的時間資訊:

- 對應程式碼:let timestamp = new Date().toISOString();

- 所在行:第二行

- toISOString() 生成 ISO 8601 標準的時間格式,有利於保持時間紀錄的一致性和可分析性。

(C) 日誌記錄於瀏覽器主控台或可公開存取檔案,為兼顧安全與可用性的實做方式:

- 對應程式碼:

- console.log(logMessage); (第六行)

- fs.writeFile('/public/logs/loginAttempts.txt', logMessage, { flag: 'a+' }, err => {...}); (第七行)

- 所在行:第六行和第七行

- 這兩行程式碼將日誌記錄在主控台和公開的目錄 (/public/logs/),這會帶來潛在的安全問題,因為這些日誌可能被外部未經授權的用戶存取。

(D) 此函數能夠協助系統管理者識別帳號枚舉攻擊與試圖暴力破解之行為:

- 對應程式碼:

- logMessage 包含了 Username 和 Success 的訊息,並記錄在檔案中或透過電子郵件通知。

- 所在行:第三行、第四行、第七行和第十一行

- 系統管理者可以通過檢查這些登入嘗試的日誌來發現大量失敗的登入嘗試,從而識別暴力破解或帳號枚舉攻擊。

綜上所述,具體對應行數已標註。

1

0

#6610759

0

0