35.根據所發現的原始碼,如要降低 /api/protected 路徑潛在漏洞而危害資料安全,下列何項措施何者最合適?

(A) 提升使用者密碼複雜度設定規則

(B) 實做網路層的防火牆保護

(C) 對 API 回應適當的去機敏資料處理

(D) 執行用戶端行為分析和異常檢測

答案:登入後查看

統計: A(10), B(28), C(434), D(52), E(0) #3294515

統計: A(10), B(28), C(434), D(52), E(0) #3294515

詳解 (共 2 筆)

#6232278

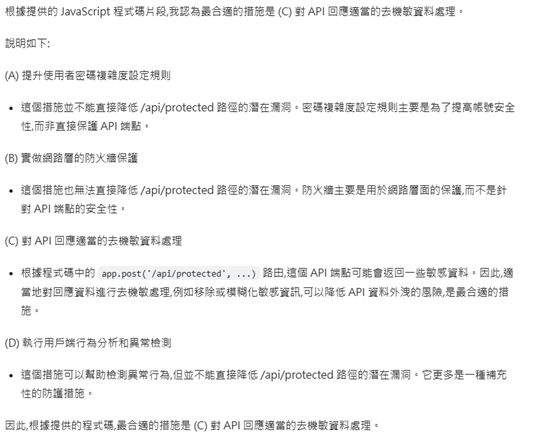

根據所示的原始碼,要降低 /api/protected 路徑的潛在漏洞並提高資料安全,最合適的措施是:

(C) 對 API 回應適當的去機敏資料處理

分析理由如下:

- 代碼中 /api/protected 路徑的處理邏輯如下:

app.post('/api/protected', function(req, res) {

let token = req.headers.authorization;

if (!verifyToken(token)) {

res.status(401).send("Unauthorized");

return;

}

// Protected API logic here

});- 這段代碼的主要問題在於:

- 雖然有基本的 token 驗證,但在驗證通過後,沒有顯示如何處理和返回數據。

- 缺少對響應數據的處理邏輯,可能導致敏感信息洩露。

- 選項分析: (A) 提升使用者密碼複雜度設定規則:

- 這是一個好的安全實踐,但與 /api/protected 路徑的直接安全性關係不大。

- 密碼複雜度主要影響用戶認證階段,而不是 API 訪問階段。

- 網絡層防火牆是重要的安全措施,但它不能解決應用層的資訊洩露問題。

- 對於已經通過認證的請求,防火牆無法區分敏感數據和非敏感數據。

- 這直接解決了可能的數據洩露問題。

- 通過去除或加密敏感資訊,可以確保即使 API 響應被攔截,敏感資訊也不會被洩露。

- 這是一個有價值的安全措施,但主要用於檢測異常行為,而不是直接保護 API 響應中的敏感資訊。

- 它更適合用於檢測和預防攻擊,而不是保護已經通過認證的合法請求中的數據。

- 實施去機敏處理的好處:

- 可以防止敏感資訊(如個人識別信息、金融數據等)被意外洩露。

- 即使 API 響應被攔截或日誌被訪問,敏感數據仍然受到保護。

- 符合數據保護法規和最佳實踐。

- 實施方法可能包括:

- 在返回數據前移除敏感字段。

- 對敏感數據進行加密或散列處理。

- 實施數據脫敏技術,如部分隱藏或使用佔位符替換敏感資訊。

因此,選項 (C) 對 API 回應適當的去機敏資料處理是最直接且有效的方法來降低 /api/protected 路徑的潛在漏洞並提高資訊安全性。這種方法可以確保即使在其他安全措施失效的情況下,敏感資訊仍然得到保護。

- 這段代碼的主要問題在於:

1

0

#6610756

0

0